Wir leben in einer faszinierenden Zeit: PCs und Netzwerke werden immer mehr in unser tägliches Leben integriert. Es ist noch nicht so lange her, dass sie Büros und Produktionsanlagen übernommen haben, dann kamen sie in unsere Wohnzimmer und Küchen, und heute hat jeder zweite Mensch einen ziemlich leistungsfähigen, mit dem Internet verbundenen PC in seiner Tasche. Und als wenn das noch nicht genug wäre, kommen wir langsam in die schöne neue Welt des Internet der Dinge, in dem jeder Nagel verbunden sein wird.

Je mehr wir unseren Alltag Computern anvertrauen, desto attraktiver werden diese für all jene, die gerne die Geheimnisse anderer herausfinden wollen. Und dabei sprechen wir zu gleichen Teilen von bösen Jungs (Cyberkriminellen) und guten Jungs (Strafverfolgungsbehörden, die verschiedene Hacker-Taktiken für gute Zwecke einsetzen).

Wenn wir die mutmaßlich unterschiedliche Motivation außer acht lassen, gibt es dennoch ein interessantes Merkmal, mit dem wir sie auseinanderhalten können: Hacking und Spionage ist für Geheimdienste kein Verbrechen, sondern die tägliche Arbeit.

Das Phänomen der legalen Schadprogramme

Einer der aktuellen Haupttrends in der Welt des cyberkriminellen Geschäfts ist die Legalsierung von Cyberkriminalität, die anders aufgestellt ist, als der Bereich der IT-Sicherheit. So wird zum Beispiel der Verkauf von Zero-Day-Sicherheitslücken (das sind Sicherheitslücken, gegen die noch keine Sicherheits-Software hilft) immer beliebter.

Heute kann jeder (nun ja, nicht einfach jeder, denn der Preis für manche Sicherheitslücke hat mehr als fünf Nullen) einen Exploit kaufen und einsetzen, wie er will. Im Idealfall dazu, seine eigenen Werte zu schützen. Aber eigentlich kann er für praktisch alles eingesetzt werden. Der Handel mit solchen Sicherheitslücken kann mit dem Handel mit Raketen oder hochentwickelten Explosivstoffen verglichen werden.

Aber das ist noch nicht alles. Manche Firmen bieten Programmpakete mit vielen Funktionen an, mit denen in Firmennetzwerke eingedrungen werden kann und nach der Übernahme der Kontrolle des PCs eines Opfers dessen Aktivitäten überwacht werden können. Wir sprechen hier über höchstentwickelte Spionage-Trojaner.

Das Banner von FinFisher wirbt ihre völlig legale mittels von Intrusion und Fernüberwachung

Firmen, die solche Dienste anbieten, reichen von den größten Rüstungskonzernen, die direkt an Regierungen gebunden sind, bis zu kleinen und vielen unabhängigen Firmen. Die letzteren würden Schadprogramme natürlich nicht an jeden Verkaufen und ihre Kundenlisten sind recht vielfältig: Neben Geheimdiensten sind darauf große Konzerne zu finden. Die Dienste solcher „Söldner“ werden recht aktiv durch Regierungen von Entwicklungsländern wie Pakistan und Nigeria gekauft.

Zudem sollte man nicht vergessen, dass der Käufer nicht unbedingt derjenige ist, der die Software dann auch einsetzt: So tauchte zum Beispiel eine Überwachungs- und Filterungslösung, die an die Vereinten Arabischen Emirate verkauft wurde, in Syrien auf, wohin die Software durch ein Embargo gar nicht hätte geliefert werden dürfen.

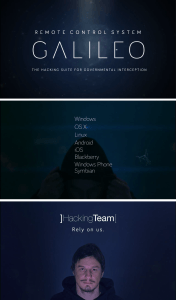

Galileo wird von Hacking-Team bereitgestellt, eine andere Rechts Entwickler für Cyber-Spionage

Wie auch immer, die Erfahrung von Kaspersky Lab zeigt, dass privat entwickelte, legale Schadprogramme nicht immer nur in den „guten“ Händen von Geheimdiensten landen (wie gut diese Hände wirklich sind, soll hier nicht besprochen werden), sondern in den Händen sehr pragmatischer Dritter. Mit anderen Worten, auch wenn Sie mit der kriminellen Welt oder Politik nichts zu tun haben und nur ein ganz normaler Bürger sind, können Sie sich dennoch eines Tages in diesem Netz finden.

Wie gefährlich ist das Ganze?

Erheblich. Schadprogramme wie diese werden für Menschen mit ziemlich großem Budget geschrieben. Das ist ein recht ernster Bereich, der nichts mit jugendlichem Danebenbenehmen oder kleinen Kriminellen zu tun hat, die ein paar Hundert Euro von Ihrer Kreditkarte stehlen.

Manche Einblicke, die die Entwickler solcher Schadprogramme auf Wikileaks durchsickern ließen, bekunden, dass traditionelle Antivirusprogramme nicht die kleinste Gefahr für ihre Produkte darstellen. Und wirklich nutzen die Entwickler legaler Schadprogramme viele Technologien in ihren Produkten, die Virenanalysten täuschen und sie davon abhalten sollen, sich diese Schädlinge genauer anzusehen.

Was kann man dagegen tun?

Doch die Praxis zeigt, dass solche Technologien auch ihre Grenzen haben: Es ist keine Zauberei, heimlich in irgendein System einzudringen, sondern ein übliches Merkmal normaler Schadprogramme.

Konsequenterweise bedeutet das, dass heuristische Algorithmen (die durch die Erkennung verdächtiger Merkmale Schadprogramme entdecken können), wie sie in den Kaspersky-Lösungen zu finden sind, auch ziemlich sicher die Arbeit solcher Cybersöldner erkennen.

Kaspersky Heuristiken sind in der Lage kreative Söldner erfolgreich zu fangen

Tweet

So zeigte zum Beispiel unsere Arbeit mit den Produkten von FinFisher, einem der bekanntesten Spieler im Markt der legalen Cyberwaffen, dass die heuristischen Module, die seit Kaspersky-Anti-Virus 6 (MP4) in unseren Produkten enthalten sind, entgegen der Aussagen von FinFisher erfolgreich deren Bedrohungen erkennen konnten.

Das bedeutet, dass man eine Sicherheitslösung einsetzen sollte, die Technologien enthält, die solche hochentwickelten Schädlinge bekämpfen können. Vor allem, wenn man die hohe Wahrscheinlichkeit bedenkt, dass dubiose „Anti-Cyberkriminelle“-Tools in die falschen Hände fallen.

Cybersicherheit

Cybersicherheit

Tipps

Tipps