Die derzeit gesteigerte Arbeit aus dem Homeoffice hat das Interesse von Cyberkriminellen an Office 365, einer der beliebtesten Cloud-Kollaborations-Plattformen, geweckt.

Das grundlegende Angriffsschema ist einfach: Cyberkriminelle locken einen Firmenmitarbeiter auf eine gefälschte Anmeldeseite von Office 365 und überreden ihn zur Eingabe seiner Zugangsdaten. Mit anderen Worten handelt sich hierbei um Phishing. Die spezifischen Methoden, mit denen die Angreifer versuchen, an Benutzernamen und Passwörter zu gelangen, sind unterschiedlich. Wir beschreiben Ihnen die gängigsten Tricks der Phishing-Branche.

Fake-Nachrichten in Microsoft Teams

Wenn Angreifer eine E-Mail-Nachricht senden, die wie eine Benachrichtigung von Microsoft-Teams aussehen soll, betonen sie in der Regel die Dringlichkeit und hoffen, dass der Empfänger sich keine Minute Zeit nimmt, um Unregelmäßigkeiten zu prüfen. Der allgemeine Tenor kann also etwas mit einer dringenden Frist zu tun haben, z. B. um das Opfer dazu zu bringen auf eine Schaltfläche zu klicken und so auf einer gefälschten Anmeldeseite zu landen.

Gefälschte Teams-Nachricht. Nachricht und Login-Seite.

Sofern die Angreifer ihre Hausaufgaben gemacht haben, finden sich Name und Bild eines echten Kollegen in der Benachrichtigung, was einem internen BEC ähneln könnte, aber im Allgemeinen handelt es sich um eine fiktive Person. Die Strategie der Cyberkriminellen hofft darauf, dass die Annahme des Opfers, dass keine fremde Person ein so dringendes Anliegen haben würde, den Klick auf den Button zur Folge haben wird.

Benachrichtigung bei Zustellungsfehlern

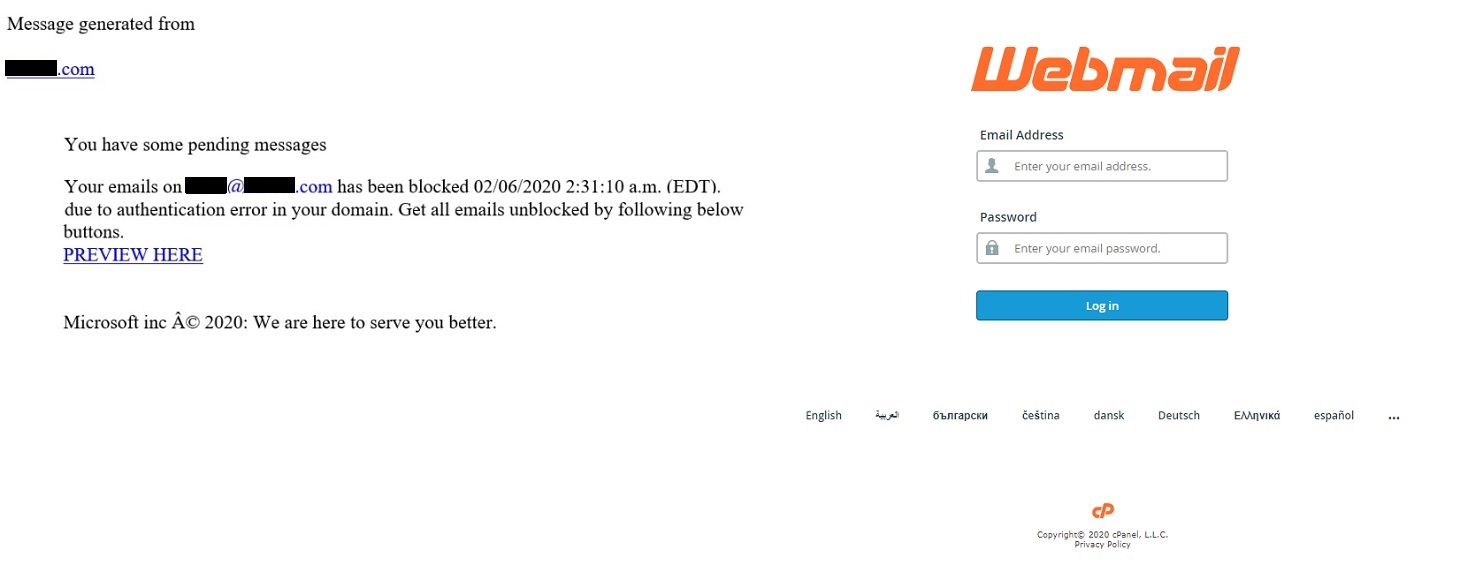

Eine weitere, gefälschte und inszenierte Problemmeldung, um dem Empfänger ein Gefühl der Dringlichkeit zu vermitteln, ist ein angeblicher Zustellungsfehler, zum Beispiel aufgrund eines Authentifizierungsfehlers. In diesem Fall muss sich das Opfer per Klick zu seiner Nachricht bahnen; allerdings waren die fraglichen Angreifer relativ faul und haben es versäumt, eine plausible Anmeldeseite für Office 365 zu erstellen.

Gefälschte Zustellungsfehlernachricht. E-Mail und Login.

Natürlich könnten sie beim nächsten Mal eine überzeugendere Fälschung anfertigen, in diesem Fall müsste der Empfänger auf andere Mittel zur Enttarnung von Phishing zurückgreifen. Apropos, im Normalfall erhält der Absender und nicht der Empfänger eine Benachrichtigung bei einer fehlgeschlagenen Zustellung. Wenn der Server nämlich in der Lage wäre, den beabsichtigten Empfänger zu identifizieren, dann würde er die Nachricht ordnungsgemäß zustellen.

Voller Posteingang

Die schrecklichen Folgen einer nicht zugestellten E-Mail wegen eines vollen Posteingangs versetzt Arbeitnehmer oft in Panik und macht sie anfälliger für Fehler. Die Fehlermeldung hat eine vermeintlich einfache Lösung: die E-Mails entweder zu löschen oder zu speichern. Die meisten Benutzer werden sich für letztere Option entscheiden und den „Hier Klicken“-Köder schlucken.

Gefälschte Benachrichtigung bei einem vollem Posteingang. E-Mail und Anmeldeseite.

In diesem Fall haben sich die Angreifer Mühe gegeben, indem sie in der E-Mail einen Absatz über die soziale Verantwortung des Unternehmens angesichts der Pandemie eingefügt haben, obwohl sie sich nicht einmal um ein auch nur minimal überzeugendes Business-Englisch bemühten. Auch hier kann eine Panikreaktion dazu führen, dass Menschen die Anzeichen betrügerischer Kommunikation übersehen.

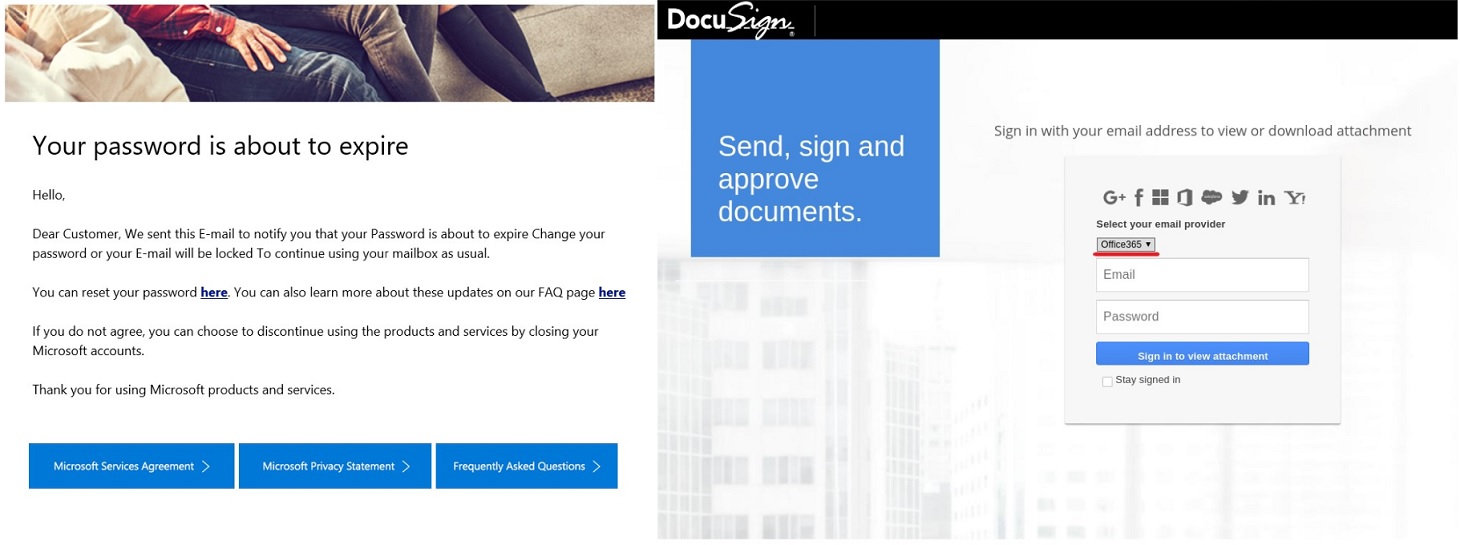

Warnmeldung aufgrund eines ablaufenden Passworts

Das Ändern von Passwörtern ist ein gängiges Verfahren. Unternehmen sollten dies regelmäßig von Ihren Mitarbeitern verlangen. Für Behörden sind regelmäßige Passwortänderungen eine Vorsichtsmaßnahme gegen mögliche Leaks. Da man jedoch beim Festlegen eines neuen Passworts das alte Passwort eingeben muss, benutzen Angreifer solche Formulare für Phishing-Angriffe.

Gefälschte Benachrichtigung bei einem ablaufenden Passwort. E-Mail und Anmeldeseite

Selbst wenn man den komischen Schreibstil der E-Mail übersieht, hält die Login-Seite einer Sicherheitsüberprüfung nicht stand.

Wie Sie sich vor solchen Angriffen schützen

Denken Sie daran, dass gestohlene Kontodaten den Angreifern nicht nur das Senden von Mails über die Adresse eines Mitarbeiters erlauben, sondern auch den Zugriff auf alle in der Mailbox angesammelten Informationen verleihen. Jede Webseite, die Zugangsdaten zu einem Arbeitskonto verlangt, sollte mit einem kritischen Blick überprüft werden, auch wenn Sie schnell etwas erledigen müssen oder besonders unter Druck stehen. Sie brauchen nur folgenden Ratschlägen zu folgen:

- Überprüfen Sie immer die Adresse jeder Website, die nach Anmeldeinformationen fragt. Je nach Dienst können zu den legitimen Anmeldeseiten microsoftonline.com, outlook.office.com, onmicrosoft.com oder der Domänenname Ihres Unternehmens gehören.

- Verwenden Sie im gesamten Unternehmen eine robuste Sicherheitslösung, die solche Phishing-E-Mails blockiert.

phishing

phishing

Tipps

Tipps