Vor kurzem entdeckten die Kaspersky-Experten eine neue Masche, die es Cyberkriminellen ermöglicht, persönliche Daten zu stehlen, ohne Login und Passwort des Opfers zu kennen. Die Angreifer versuchen nicht einmal, die Zugangsdaten des Opfers zu stehlen, sondern gehen viel schlauer vor.

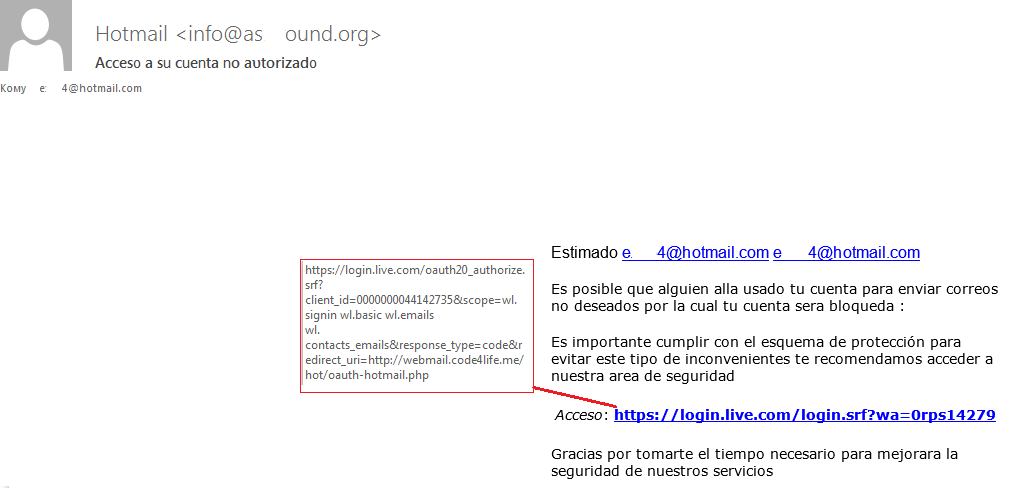

Die Opfer erhalten E-Mails mit der Bitte, auf einen Link zu einem offiziellen Dienst zu klicken und dort ein neues Passwort einzugeben. Anderenfalls werde das Konto gesperrt, so die E-Mail. Überraschenderweise führt der Link wirklich zu der Webseite des genannten Unternehmens, zum Beispiel der Webseite von Windows Live.

Die Opfer erhalten E-Mails mit der Bitte, auf einen Link zu einem offiziellen Dienst zu klicken und dort ein neues Passwort einzugeben. Anderenfalls werde das Konto gesperrt, so die E-Mail. Überraschenderweise führt der Link wirklich zu der Webseite des genannten Unternehmens, zum Beispiel der Webseite von Windows Live.

Nach der Autorisierung erhält das Opfer eine Anfrage für eine Reihe von Berechtigungen für eine unbekannte App. Unter anderem geht es dabei um einen automatischen Login sowie den Zugriff auf Profilinformationen, die Kontaktliste und die Liste von E-Mail-Adressen. Werden diese Rechte gegeben, öffnet das Opfer seine privaten Informationen für die Cyberkriminellen.

Nach der Autorisierung erhält das Opfer eine Anfrage für eine Reihe von Berechtigungen für eine unbekannte App. Unter anderem geht es dabei um einen automatischen Login sowie den Zugriff auf Profilinformationen, die Kontaktliste und die Liste von E-Mail-Adressen. Werden diese Rechte gegeben, öffnet das Opfer seine privaten Informationen für die Cyberkriminellen.

Und dann können die unbekannten Täter heimlich Informationen sammeln – wahrscheinlich in betrügerischer Absicht. So können sie mit den gesammelten Daten zum Beispiel Spam-Mails verschicken oder Links verteilen, die auf Phishing-Seiten oder infizierte Webseiten führen.

Wie funktioniert dieses Phishing?

Es gibt ein nützliches, aber nicht vollständig sicheres Protokoll für die Autorisierung, das sich OAuth nennt, und das es dem Anwender erlaubt, limitierten Zugriff auf seine geschützten Informationen zu öffnen (Kontaktliste, Terminkalender und andere persönliche Daten), ohne seine Zugangsdaten teilen zu müssen. Das Protokoll wird häufig von Apps in Sozialen Netzwerken verwendet, wenn diese zum Beispiel Zugriff auf die Kontaktliste des Anwenders benötigen.

Da Apps in Sozialen Netzwerken das OAuth-Protokoll verwenden, ist auch Ihr Facebook-Konto nicht geschützt. Eine schädliche App kann den Zugriff auf das Nutzerkonto missbrauchen, um Spams und schädliche Dateien, aber auch Phishing-Links zu versenden.

7 simple steps to avoiding Facebook #phishing attempts – https://t.co/Qj68bST6HQ pic.twitter.com/V6rinEa2jI

— Kaspersky (@kaspersky) April 24, 2015

Dass OAuth ein Leck hat, wurde bereits vor einem Jahr bekannt gegeben. Anfang 2014 beschrieb ein Student aus Singapur die möglichen Techniken, um Nutzerdaten nach der Authentifizierung zu stehlen. Allerdings ist es nun das erste Mal, dass eine Phishing-Kampagne auftaucht, die diese Techniken in der Praxis umsetzt.

Und so können Sie sich davor schützen:

- folgen Sie keinen Links, die Sie per E-Mail, in privaten Nachrichten oder auf Sozialen Netzwerken erhalten

- verbieten Sie Apps, denen Sie nicht vertrauen, den Zugriff auf Ihre Daten

- lesen Sie vor der Zustimmung zu Zugriffsrechten genau durch, welche Rechte von einer App verlangt werden

- lesen Sie vor der Installation einer App genau die Beschreibung und Bewertungen durch

- Sie können auch die Rechte bereits installierter Apps auf Sozialen Netzwerken und Web-Diensten ansehen und entziehen. Wir empfehlen, diese Rechteliste so kurz wie möglich zu halten.

Bedrohungen

Bedrohungen

Tipps

Tipps