Botnetze erlangten Anfang 2000 größere Bekanntheit, als ein kanadischer Jugendlicher eine Reihe von Denial-of-Service-Attacken gegeben bekannte Webseiten durchführte. Der Teenager mit dem Pseudonym Mafiaboy griff mehrere Tage lang Yahoo, ETrade, Dell, eBay, Amazon und andere Seiten an, und überflutete sie mit großen Mengen unbrauchbarer Anfragen, bis ihre Server abstürzten. Auch wenn Mafiaboy, der mit richtigem Namen Michael Calce heißt, keine Botnetze für seine Angriffe verwendete, warnten Security-Experten anschließend, dass Botnetze (große Netzwerke aus PCs, die mit speziellen Schadprogrammen infiziert worden waren) eine enorme Gefahr für die Stabilität und Integrität des Internets darstellten. Damit hatten sie den Nagel auf den Kopf getroffen.

Botnetze: Definition

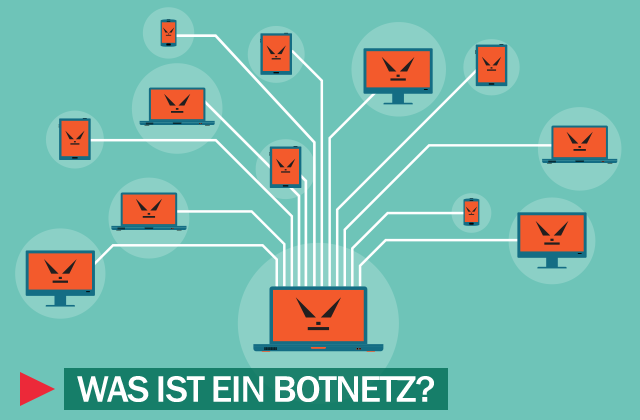

Botnetz ist der Name für eine Sammlung kompromittierter PCs, die ein Angreifer aus der Ferne kontrollieren kann. Diese werden normalerweise von einem einzelnen Angreifer oder einer Gruppe aufgebaut. Dabei nutzen sie ein Schadprogramm, um möglichst viele Computer zu infizieren. Die einzelnen PCs eines Botnetzes werden meist „Bots“ oder „Zombies“ genannt. Es gibt keine Mindestmenge infizierter PCs für ein Botnetz. Kleinere Botnetze können aus ein Hunderten infizierter Computern bestehen, während größere Botnetze mit Millionen von PCs arbeiten. Beispiele bekannter Botnetze der letzten Jahre sind Conficker, Zeus, Waledac, Mariposa und Kelihos. Ein Botnetz wird meist als einzelnes Gebilde gesehen, allerdings verkaufen die Autoren von Schadprogrammen wie Zeus ihre Machwerke auch, so dass es manchmal gleichzeitig Dutzende separater Botnetze gibt, die das gleiche Schadprogramm verwenden.

Infektionsmethode

Es gibt zwei Hauptmethoden, über die Cyberkriminelle PCs infizieren, um sie zu einem Zombie zu machen: Drive-by-Downloads und E-Mails. Infektionen per Drive-by-Download müssen vom Angreifer in einigen Schritten vorbereitet werden, zudem muss er eine populäre Webseite mit einer ausnutzbaren Sicherheitslücke finden. Dann kann er sein Schadprogramm auf die Seite hochladen. Diese wiederum nutzt Sicherheitslücken in verbreiteten Browsern aus, etwa in Google Chrome oder dem Internet Explorer. Normalerweise wird der Browser dabei auf eine Seite des Angreifers weitergeleitet, von der der Bot-Code heruntergeladen und auf dem PC installiert wird.

Die Infektionsmethode per E-Mail ist dagegen viel einfacher. Der Angreifer schickt eine riesige Menge Spam-Mails, die entweder eine Datei (zum Beispiel ein Word-Dokument oder eine PDF-Datei) mit schädlichem Code, oder einen Link zum Schadprogramm enthalten. In beiden Fällen wird der PC zu einem Teil des Botnetzes, sobald der Schadcode auf den Computer heruntergeladen wird. Der Angreifer kann den PC nun kontrollieren, Daten vom Computer zu sich übertragen, neue Programme herunterladen und auch sonst damit machen, was er will.

Botnetze in der Praxis

Die traditionelle und meist-genutzte Anwendung für Botnetze sind DDoS-Attacken (Distributed Denial of Service). Diese Angriffe nutzen die Rechenpower und Bandbreite von Hunderten oder Tausenden PCs, um riesige Mengen Datenverkehr zu bestimmten Webseiten zu leiten, um diese Seiten zum Absturz zu bringen. Es gibt verschiedene Arten von DDoS-Attacken, doch das Ziel ist bei allen das gleiche: zu verhindern, dass eine Seite erreichbar ist. Angreifer nutzten diese Taktik, um konkurrierende Seiten zu behindern, doch dann wendeten sie sich Web-Portalen wie Yahoo und MSN zu, aber auch Online-Shops sowie Bank- und Regierungsseiten. Gruppen wie Anonymous, LulzSec und andere haben in letzter Zeit DDoS-Attacken gegen Rüstungsfirmen, Banken und andere Organisationen verwendet. In der Zwischenzeit sind Cyberkriminelle dazu übergegangen, DDoS-Attacken gegen Bankseiten einzusetzen, um tiefergehende Angriffe auf die Banken zu verschleiern. Botnetze werden zudem auch für andere Zwecke eingesetzt. Spammer nutzen Botnetze etwa, um Millionen von Werbe-Mails über infizierte PCs zu versenden, und Cyberkriminelle nutzen sie, um groß angelegten Kreditkartenbetrug zu begehen.

Verteidigung

Es gibt einige Verteidigungsmöglichkeiten gegen DDoS-Attacken, für die Botnetze eingesetzt werden, allerdings müssen fast alle davon auf Seiten der ISPs oder auf Servern implementiert werden. Anwender können ihren PC davor schützen, Teil eines Botnetzes zu werden, indem sie alle installierten Programme immer aktuell halten und nicht auf verdächtige Links klicken. Angreifer verlassen sich auf die Gutgläubigkeit der Anwender, die schädliche Anhänge öffnen oder auf Links klicken. Denn nur so bekommen sie ihre Schadprogramme auf die PCs. Löscht man diese Faktoren aus der Gleichung, wird es für Angreifer um einiges schwerer, Botnetze aufzubauen und zu nutzen.

Bot

Bot

Tipps

Tipps