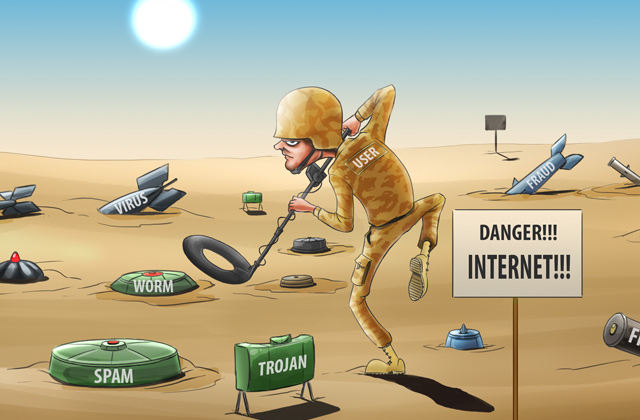

Die meisten Internetangriffe werden über so genannte Exploit Kits/Packs durchgeführt, die Cyberkriminellen ein komplettes Set an Exploits in die Hand geben, mit denen Programmschwachstellen auf Systemen der Internetnutzer ausgenutzt werden.

Eine Analyse der verwundbarsten Programme für den Zeitraum Januar bis März 2015 ergibt folgendes Bild:

- Internet-Browser: 64 Prozent

- Oracle Java: 14 Prozent

- Android: 13 Prozent

- Microsoft Office: 5 Prozent

- Adobe Flash Player: 3 Prozent

- Adobe Reader: 1 Prozent

An erster Stelle liegen mit 64 Prozent Browser-Programme – wie in den drei vorausgegangenen Quartalen; wobei die Jahres-Charts für 2014 und 2013 das Programm Oracle Java insgesamt noch vor den Browsern listeten. Es scheint sich der Trend zu festigen, dass derzeit mehr Infizierungen über den Browser anstatt über Java erfolgen.

„Bei Drive-by-Download-Attacken – also die vom Nutzer unbemerkte Infizierung über den Besuch einer offiziellen, aber gehackten Webseite – werden Sicherheitslücken eines Browsers über mehrere Stufen ausgenutzt“, so Christian Funk, Leiter des deutschen Forschungs- und Analyse-Teams bei Kaspersky Lab. „Besucht ein potentielles Opfer eine kompromittierte Webseite, ermittelt das Exploit Kit den verwendeten Browser, dessen Version und aktive Plugins. Im Anschluss wird geprüft, ob ein passender Exploit bereitgestellt werden kann.“

Im ersten Quartal 2015 wurden vor allem Nutzer des Internet Explorers über die Schwachstelle „CVE-2014-6332 OLE Remote Code Execution“ attackiert – unter Ausnutzung der Microsoft-Skriptsprache Virtual Basic Script (VBS). Die aktuellen Kits enthalten auch das Internet-Explorer-Exploit „CVE-2013-2551“. Nutzer von Google Chrome hatten zwischen Januar und März 2015 mit der Silverlight-Komponente „CVE-2013-0074/3896“ zu kämpfen. Ansonsten setzten die Cyberkriminellen in diesem Zeitraum bei Cyberangriffen über den Browser auf Java- und Flash-Schwachstellen.

#Tipp: Diese Tipps sollten Sie für das sichere Surfen berücksichtigen:

Tweet

Allerdings kann im ersten Quartal im Vergleich zum vierten Quartal 2014 ein Rückgang um sieben Prozentpunkte bei Angriffen über Oracle Java festgestellt werden, einem klassischen Drive-by-Infektionsweg. Der Grund: Die hierfür eingesetzten Exploits wurden nahezu komplett aus den aktuell von Cyberkriminellen genutzten Exploit Kits entfernt.

Diese Tipps sollten Sie für das sichere Surfen berücksichtigen:

- Webattacken über seriöse Quellen beachten: Immer bedenken, dass man sich Schadprogramme über Drive-by-Downloads nicht nur auf unseriösen Webseiten einfangen kann. Im Gegenteil: Die meisten hierfür gehackten Seiten sind legitime Webseiten, weil Cyberkriminelle ihre Schädlinge so effektiver verteilen.

- Updates, Updates, Updates: Nutzer sollten immer so zeitnah wie möglich Updates für das Betriebssystem, alle von ihnen genutzten Browser (Versionshinweise und Aktualisierungsmöglichkeiten finden sich bei Google Chrome und Firefox unter den Menüpunkten „Über“ beziehungsweise. „Über Firefox“ sowie für den Internet Explorer unter „Info“) sowie Plugins installieren. Nur so werden Programmschwachstellen geschlossen.

- IT-Sicherheitslösungen über alle Plattformen einsetzen: Aktuelle und plattformübergreifende Sicherheitslösungen wie Kaspersky Internet Security – Multi-Device schützen Nutzer zusätzlich vor Infizierungen über das Internet, beispielsweise vor einer Drive-by-Infektion, indem gehackte Webseiten blockiert werden.

Wie gut kennen Sie sich mit Viren und Schadsoftware aus? Machen Sie bei unserem Quiz mit und erfahren Sie mehr über Malware.

Browser

Browser

Tipps

Tipps