Du benötigst ein Programm, kannst aber noch keine offizielle Lizenz dafür kaufen. Was tun? Richtige Antwort: „Nutze die Testversion“ oder „Suche nach einer kostenlosen Alternative.“ Falsche Antwort: „Suche im Internet nach einer gecrackten Version.“

Fragwürdige alternative Quellen bieten gecrackte Softwareversionen und andere tolle Extras an. Das ist längst kein Geheimnis mehr. Solche Websites sind meist mit Werbung vollgestopft. Nachdem du dich durch das Anzeigengewühl gekämpft hast, erhältst du möglicherweise das gewünschte Programm. Leider fehlen dabei gewöhnlich die Update- und Netzwerkfunktionen. Dafür bekommst du aber einen Miner, einen Stealer oder andere gemeine Zugaben.

Wir plaudern aus dem Nähkästchen und erklären, warum du Websites meiden solltest, die mit schnellen Downloads für beliebige Programme prahlen.

Miner und Stealer auf SourceForge

SourceForge war einst die größte Website für alles rund um Open Source und gewissermaßen der Vorläufer von GitHub. Das Unternehmen gibt es immer noch. Allerdings bietet SourceForge jetzt Software-Hosting und Bereitstellungsdienste an. Auf dem SourceForge-Softwareportal gibt es eine Unmenge von Projekten und beliebige Personen können dort Software hochladen.

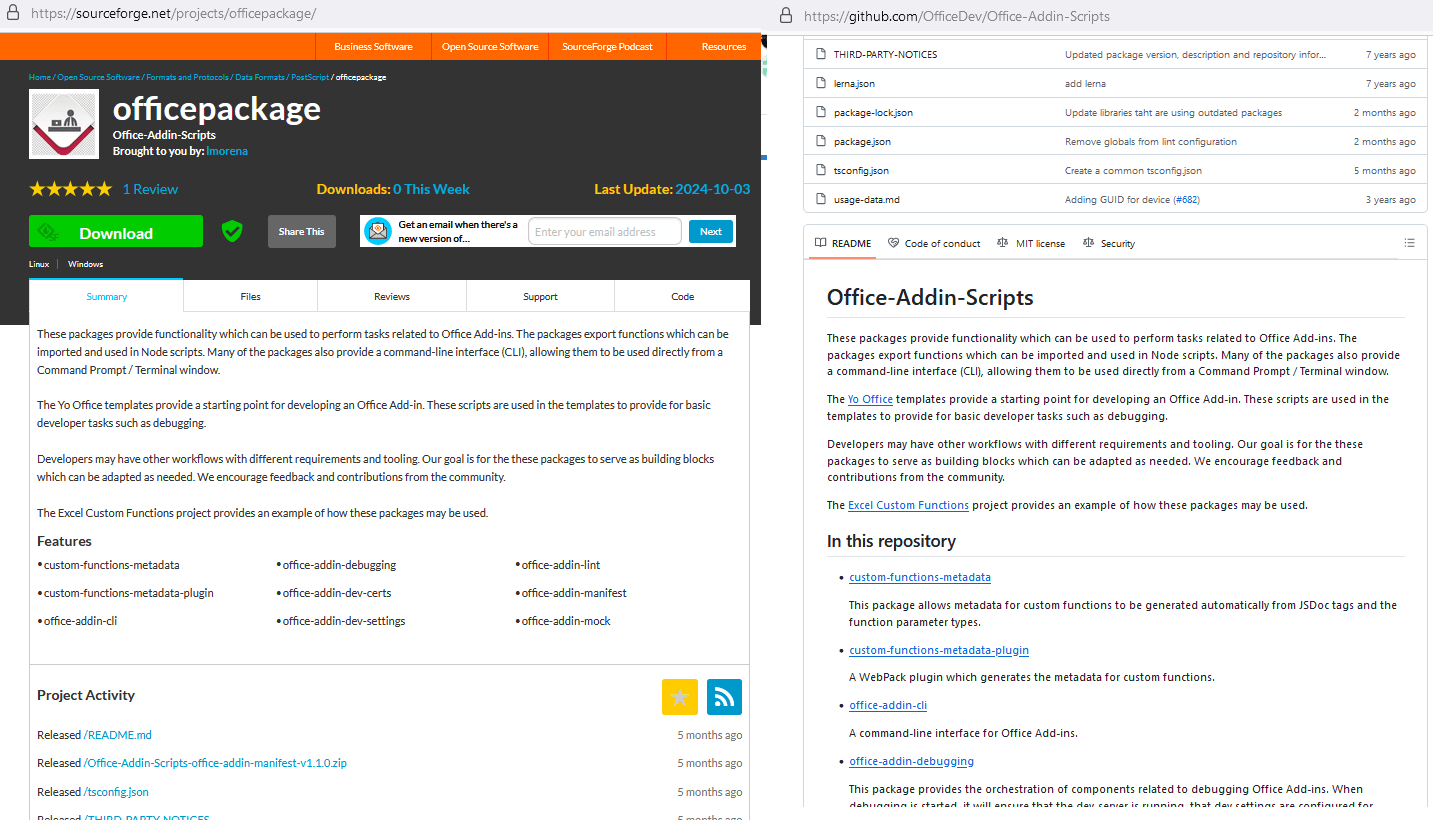

Und diese Offenheit bringt gewisse Sicherheitsprobleme mit sich – genau wie wie bei GitHub. Hier ein Beispiel: Unsere Experten haben auf SourceForge das Projekt officepackage gefunden. Auf den ersten Blick sieht alles ganz harmlos aus: Es gibt eine verständliche Beschreibung, einen aussagekräftigen Namen und sogar eine positive Bewertung.

Aber etwas ist seltsam: Die Beschreibung und die Dateien wurden direkt aus einem zusammenhanglosen Projekt auf GitHub kopiert. Was sagst du dazu? Die Alarmglocken beginnen leise zu läuten. Komisch ist auch, dass beim Klick auf Download keine Malware auf dem Computer landet. Das Projekt ist offenbar sauber. Die Schadsoftware wird offenbar nicht direkt über das officepackage-Projekt verbreitet, sondern über die damit verknüpfte Webseite. Wie kann das sein?

Dazu muss man wissen: Jedes auf SourceForge erstellte Projekt erhält einen eigenen Domänennamen und ein eigenes Hosting auf sourceforge.io. Beispiel: Das Projekt officepackage bekommt eine Webseite unter officepackage.sourceforge[.]io. Solche Seiten können von Suchmaschinen problemlos indexiert werden und erscheinen weit oben in den Suchergebnissen. Und damit locken die Angreifer ihre Opfer an.

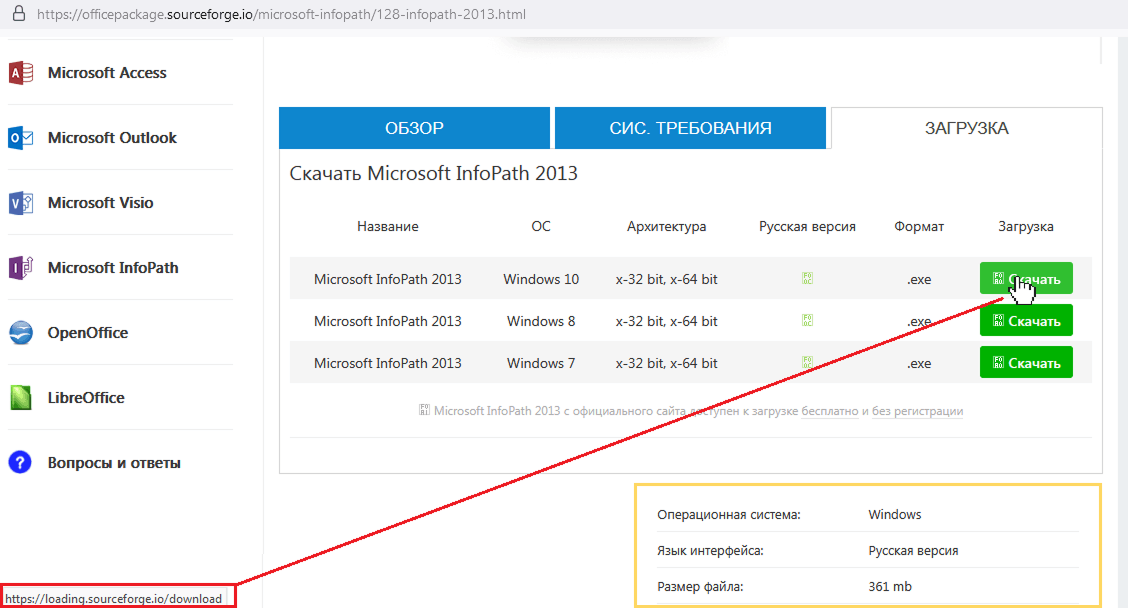

Wenn in einer Suchmaschine auf einen Treffer für officepackage.sourceforge[.]io geklickt wird, erfolgt eine Weiterleitung auf eine interessante Seite: Dort gibt es Downloads für nahezu alle Versionen der Microsoft Office-Suite. Aber wie immer steckt der Teufel auch hier im Detail: Wenn man mit der Maus auf den Download-Button zeigt, erscheint in der Browser-Statusleiste ein Link zu https[:]//loading.sourceforge[.]io/download. Hast du die Falle erkannt? Der neue Link hat nichts mit officepackage zu tun, da loading ein völlig anderes Projekt ist.

Der „Download“-Button auf der „officepackage“-Seite des SourceForge-Softwareportals führt zu einem ganz anderen Projekt

Und nach dem Klicken werden die Nutzer nicht auf die Seite des loading-Projekts umgeleitet, sondern auf eine andere Zwischenseite mit einem weiteren Download-Button. So viel Klicken macht müde, also klickt der Nutzer auf „Download“ und erhält endlich eine Datei – ein Archiv mit dem Namen vinstaller.zip. Es enthält ein weiteres Archiv, und in diesem zweiten Archiv befindet sich ein bösartiger Windows-Installer.

Diese garstige Matrjoschka sorgt für doppeltes Übel: Nachdem das Installationsprogramm ausgeführt wurde, gibt es keine Microsoft-Produkte, sondern ein Miner und ein ClipBanker (Malware, die Krypto-Wallet-Adressen in der Zwischenablage ersetzt) gehen auf das Gerät des Opfers los. Einzelheiten zum Infektionsschema findest du in der vollständigen Version der Studie in unserem Securelist-Blog.

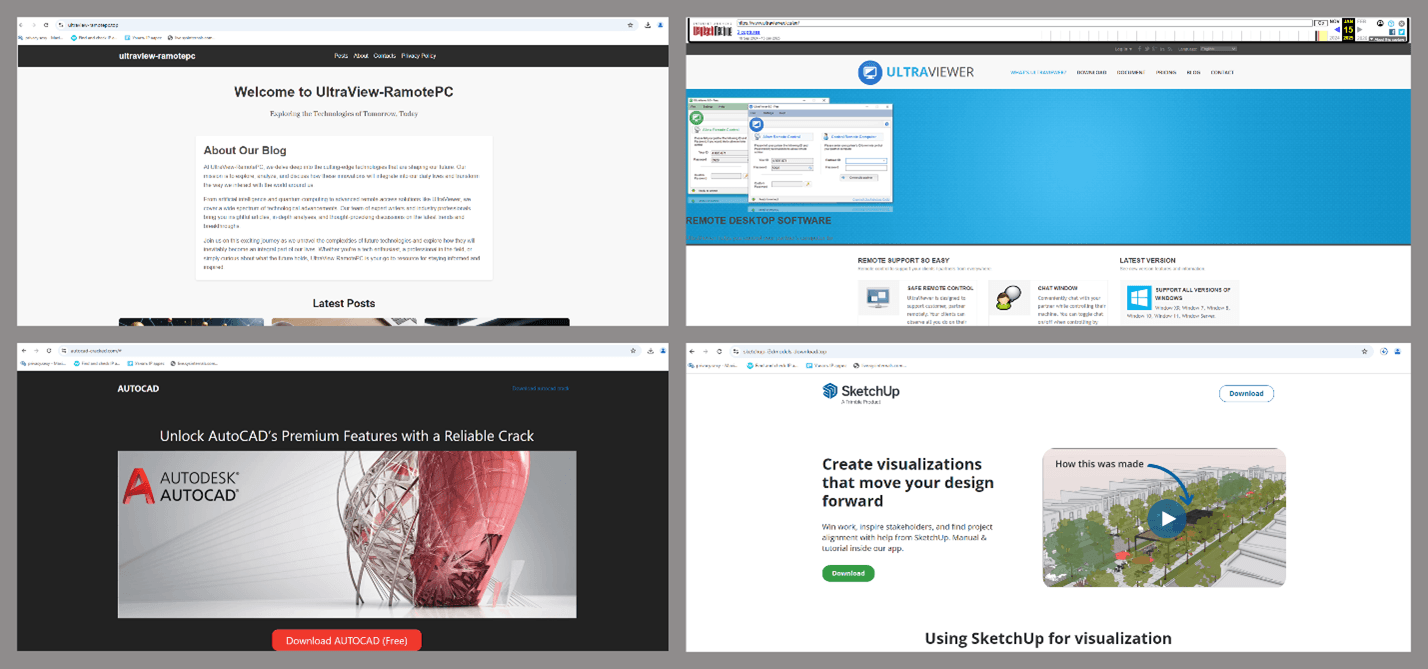

Bösartiger TookPS-Installer, der als legitime Software getarnt ist

Cyberkriminelle beschränken sich nicht auf SourceForge und GitHub. Kürzlich deckten unsere Experten einen weiteren Fall auf: Angreifer verbreiten den schädlichen TookPS-Downloader über Fake-Websites mit Gratis-Downloads für Profi-Software. TookPS kennen wir bereits von gefälschten DeepSeek- und Grok-Clients. Wir entdeckten eine ganze Reihe solcher Websites, auf denen gecrackte Versionen von UltraViewer, AutoCAD, SketchUp und anderer beliebter professioneller Software angeboten wurde. Der Angriff richtete sich also nicht nur auf Heimanwender, sondern auch auf professionelle Freelancer und Unternehmen. Unter den anderen erkannten schädlichen Dateien befanden sich Ableton.exe und QuickenApp.exe, angeblich Versionen von bekannten Anwendungen zum Musikmachen und Finanzmanagement.

Auf Umwegen lud das Installationsprogramm zwei Backdoors auf das Gerät des Opfers herunter: Backdoor.Win32.TeviRat und Backdoor.Win32.Lapmon. In einem anderen Securelist-Artikel erfährst du genau, wie sich die Malware auf das Gerät des Opfers einschleichen konnte. Durch die Malware erlangten die Angreifer vollen Zugriff auf den Computer des Opfers.

So kannst du dich schützen

Erstens: Lade keine Raubkopien herunter! Unter keinen Umständen. Und niemals. Ein gecracktes Programm kann verlockend sein. Es ist sofort verfügbar und kostenlos. Aber der Preis, den du dafür zahlst, wird nicht in Geld gemessen, sondern es geht um Daten – und zwar um deine Daten. Und damit sind nicht Familienfotos und Chats mit Freunden gemeint. Cyberkriminelle haben es auf deine Krypto-Wallets, Zahlungskartendaten und Kontopasswörter abgesehen. Und manchmal sogar auf deine Computerressourcen, um Kryptoguthaben zu schürfen.

Die folgenden Regeln wollen wir allen ans Herz legen, die SourceForge, GitHub und andere Softwareportale nutzen.

- Wenn du die Vollversion einer Anwendung nicht kaufen kannst, verwende Alternativen oder Testversionen, aber keine gecrackte Software. Möglicherweise erhältst du dann nicht die volle Funktionalität, aber dafür ist dein Gerät Kaspersky Premium

- Lade Programme nur aus vertrauenswürdigen Quellen herunter. Wie unsere Beispiele von SourceForge und GitHub zeigen, ist sogar bei solchen Quellen Vorsicht geboten und alle heruntergeladenen Dateien müssen mit einem Antivirenprogramm untersucht werden.

- Schütze dein Kryptoguthaben und deine Bankdaten mit zuverlässigen Werkzeugen. Behandle virtuelle Geldbörsen mit der gleichen Vorsicht wie deinen echten Geldbeutel.

Hier findest du weitere Informationen darüber, warum du den Download von Raubkopien vermeiden solltest:

Raubkopien

Raubkopien

Tipps

Tipps